BYOD — четыре буквы, от которых ИТ-директора бегут в панике (часть 1)

BYOD — Bring Your Own Device (принеси свое собственное устройство) – относительно новое явление, которое с каждым годом приобретает все больший размах. Еще лет тридцать назад работник, приходящий на работу с собственным телефонным аппаратом, видеокамерой или фотоаппаратом, магнитофоном, калькулятором и заявляющий, что он к ним привык и с ними ему удобнее работать, вызывал бы, как минимум, недоумение. И наоборот, если эти устройства собственность фирмы, то попытка унести все эти устройства с работы домой, чтобы поработать на выходных или вечером, тоже выглядела бы странной и подозрительной.

BYOD — Bring Your Own Device (принеси свое собственное устройство) – относительно новое явление, которое с каждым годом приобретает все больший размах. Еще лет тридцать назад работник, приходящий на работу с собственным телефонным аппаратом, видеокамерой или фотоаппаратом, магнитофоном, калькулятором и заявляющий, что он к ним привык и с ними ему удобнее работать, вызывал бы, как минимум, недоумение. И наоборот, если эти устройства собственность фирмы, то попытка унести все эти устройства с работы домой, чтобы поработать на выходных или вечером, тоже выглядела бы странной и подозрительной.

Взять работу домой можно было только в виде папки с документами.

Но технический прогресс не стоял на месте. На рабочих местах и в домах работников начали появляться компьютеры, а в карманах, на поясах и в сумочках — мобильные телефоны, как личные, так и служебные. Стало намного проще решить рабочий вопрос по телефону, не находясь непосредственно за рабочим столом. Появилась возможность взять документы домой и поработать с ними (или же вынести их с работы с другой целью). И тогда же у служб безопасности и владельцев предприятий начали возникать первые вопросы, связанные с BYOD: позволять ли выносить с рабочего места документы в электронном виде, как технически этому воспрепятствовать, позволять ли пользоваться работникам личными мобильными телефонами или выдавать служебные?

В последнее десятилетие массовое распространение, сначала мобильных телефонов, затем ноутбуков, и особенно смартфонов и планшетных ПК, сделало вопрос BYOD особенно острым и требующим срочных решений, выработки хоть какой-то вменяемой стратегии.

Развитие интернета и, уже на его основе, электронной почты, программ голосовой связи, социальных сетей, служб поиска и прочее, и прочее, привело к настоящей технологической революции в области связи. Если раньше с коллегой из филиала или контрагентом можно было связаться по телефону или с помощью неторопливой обычной почты, то потом к этому списку добавились сначала электронная почта, затем мобильная связь. А сейчас мы можем использовать десятки способов связи: текстовые мессенджеры, IP -телефонию, голосовые и видео-звонки, конференции с задействованием разных программ и сервисов, социальные сети, формы связи через корпоративные сайты, совместная работа с документами через облачные сервисы, и т.д.

Все это многообразие позволяет оперативно найти необходимого человека и решить рабочие вопросы с помощью множества разнообразных устройств и программ, совершенно необязательно находящихся в офисе и принадлежащих организации. Более того, на работу массово устраиваются молодые специалисты, которые привыкли пользоваться личными устройствами во время учебы и успешно применяли их для решения учебных задач. И они откровенно не понимают устаревших корпоративных правил вроде «на рабочем месте нельзя пользоваться интернетом» или «вам выдадут служебные мобильные телефоны одинаковой модели, закупленные 6 лет назад». Зато они знают, что с помощью современных технологий, пусть даже и с использованием личных устройств, они могут выполнять свою работу намного быстрее и эффективнее. Во многих случаях это понимают руководители и технические специалисты компаний, но перед ними возникают и другие вопросы: как контролировать деятельность сотрудников, как обеспечить возможность совместной работы над одними и теми же задачами при помощи разных устройств с разными наборами программ, как уберечься от хищений или потерь служебной информации.

Все это многообразие позволяет оперативно найти необходимого человека и решить рабочие вопросы с помощью множества разнообразных устройств и программ, совершенно необязательно находящихся в офисе и принадлежащих организации. Более того, на работу массово устраиваются молодые специалисты, которые привыкли пользоваться личными устройствами во время учебы и успешно применяли их для решения учебных задач. И они откровенно не понимают устаревших корпоративных правил вроде «на рабочем месте нельзя пользоваться интернетом» или «вам выдадут служебные мобильные телефоны одинаковой модели, закупленные 6 лет назад». Зато они знают, что с помощью современных технологий, пусть даже и с использованием личных устройств, они могут выполнять свою работу намного быстрее и эффективнее. Во многих случаях это понимают руководители и технические специалисты компаний, но перед ними возникают и другие вопросы: как контролировать деятельность сотрудников, как обеспечить возможность совместной работы над одними и теми же задачами при помощи разных устройств с разными наборами программ, как уберечься от хищений или потерь служебной информации.

Компания iPass весной 2011 года опубликовала отчет Global Mobile Workforce Report с анализом результатов опроса более чем 3700 работников из 1100 организаций по всему миру. В отчете указано, что всего лишь 27% работников с планшетными ПК получили их от компании-работодателя. Остальные 73% пользователей используют для работы личные планшеты. 94% используют смартфоны, причем пользователи и смартфонов, и планшетных ПК используют их не только для чтения электронной почты, но и для многих других задач.

BYOD за несколько лет превратилось в явление, которое уже невозможно игнорировать, очень сложно запретить без потери качества работы сотрудников, а также непросто контролировать и использовать все преимущества такой стратегии. В любом случае BYOD никуда не исчезнет и руководству организаций придется воспользоваться старым, но надежным правилом: «Если беспорядки нельзя прекратить, их нужно возглавить». Но для того чтобы действительно эффективно использовать BYOD нужно располагать четкой стратегией, пониманием всех преимуществ и рисков.

Летом 2011 года Citrix Systems представила отчет Citrix Bring-Your-Own Index, показывающий, что 92% ИТ-служб организаций знают, что работники используют свои личные устройства на работе, и 94% из них планируют к 2013 году определиться со своей политикой по BYOD (на 2011 год такая политика была выработана у 44%). Исследования проведенные Citrix Systems показали, что привлечение и удержание в компании талантливых сотрудников, рост производительности труда и увеличение мобильности работников, а также уменьшение IT-расходов — основные причины использования BYOD-подхода.

Наибольшую тревогу у IT-руководителей вызывают проблемы безопасности, особенно свободный доступ к важной для компании информации и возможность ее утечки. Но это не нужно воспринимать как новую проблему, созданную BYOD. У сотрудников годами существовал и сейчас остается доступ к важной информации, а наличие USB-носителей, компакт-дисков, возможность ее пересылки через электронную почту и интернет, присутствие камер на мобильных телефонах, использование копировальных аппаратов, в даже обыкновенных ручек и бумаги и раньше делали утечку информации возможной.

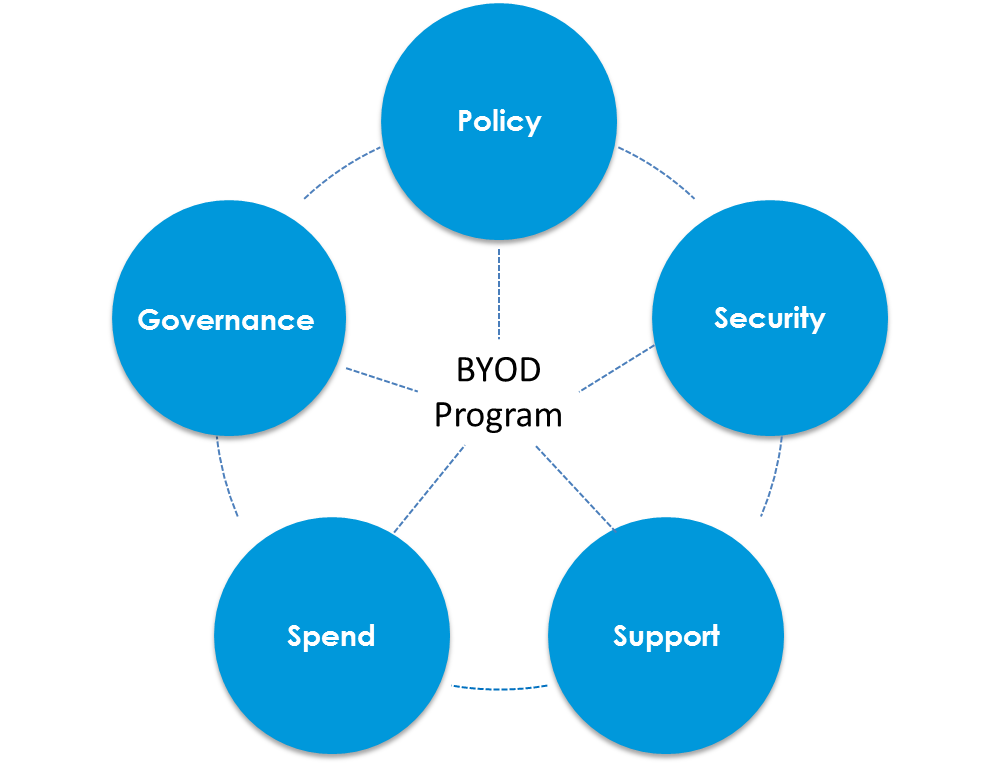

Есть смысл обсудить и по отдельности разобрать все аспекты использования BYOD для управления IT-сервисами. Его нужно воспринимать также, как и любой другой сервис, но со своими особенностями.

Стратегия использования

Нужно основательно обдумать все последствия применения стратегии BYOD в отношении финансовых, юридических, кадровых вопросов. Подход «определяй, анализируй, утверждай и предоставляй», применяющийся при управлении портфелем сервисов, нужно в том же объеме применять и к сервису BYOD.

Нужно выяснить реальную необходимость в сервисе BYOD внутри организации, а также выяснить экономические последствия использования BYOD.

Стратегия BYOD повлияет на корпоративные политики и процедуры в области использования работниками собственных устройств, и в разных странах эти политики будут различаться из-за различий в нормативных актах о конфиденциальных данных, налогообложении, и т. п.

Управление финансами

Крайне важно изучить финансовые аспекты использования BYOD, в том числе расходы, возврат инвестиций (ROI), а также полученная ценность (ROV). Параллельно с уменьшением объема закупок аппаратного обеспечения и уменьшением затрат на его поддержку возможен рост расходов на системы безопасности и администрирования, а также увеличение инвестиций в инфраструктуру.

Со стороны работодателя возможно предоставление различных бонусов и льгот для работников, связанных с оборудованием: к примеру беспроцентные кредиты для сотрудников в случае покупки ими новых ПК, оплата программного обеспечения, приобретенного для решения служебных задач. Эти дополнительные расходы необходимо сравнить с экономией при закупке оборудования для компании одновременно с повышением совокупной стоимости технической поддержки при использовании BYOD, а также с дополнительной ценностью от удовлетворенности и сохранения лояльности сотрудников, увеличения производительности их труда.

Политики использования

Повторимся, использование стратегии BYOD неизбежно будет влиять на корпоративные политики и процедуры. По рекомендациям Gartner в эти политики обязательно должны входить такие пункты:

• терминология для объяснения сотрудникам уровня ответственности, возложенного на них , в случае если они получают постоянный доступ к оборудованию, нужному им для решения производственных задач;

• необходимые минимальные требования к аппаратному и программному обеспечению, тип операционной системы;

• информацию про то, кто именно, сколько и за что будет платить (аппаратное обеспечение, программы, поддержка);

• информацию о том, что именно будет поддерживаться и обслуживаться силами IT-подразделения компании;

• политики безопасности и политики удаленного доступа;

• уровни допуска к данным;

• удобные и надежные способы безопасного хранения информации компании;

• список необходимых действий в случае кражи или потери устройства;

• необходимые действия при увольнении сотрудника;

• финансовые обязательства сотрудника и компании;

• удаление данных с устройства.

Особо нужно выделить комплекс мер, которые нужно предпринять работнику и IT-службе компании в случае потери или кражи устройства, расписав их по пунктам последовательность действий, и убедиться, что сотрудник эти пункты усвоил и сможет их выполнить если такая ситуация наступит.

Также необходимо отдельно оговорить перечень действий, которое компания имеет право производить с устройствами работника в случае его увольнения. Например, компания может оставить за собой возможность стереть с мобильного устройства всю информацию.

Компания может выдвигать дополнительные требования к личным устройствам пользователя, например тип установленной там операционной системы, наличие антивируса, срок гарантийного обслуживания, предлагаемый производителем устройства.

Лиа Тимсон в своей статье в издании IT News опубликовала краткий список рекомендаций, касающийся безопасности стратегии использования BYOD:

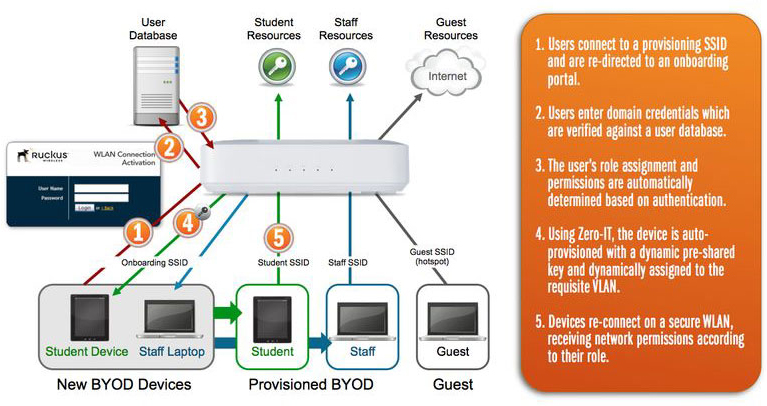

• применять для BYOD-устройств такие же настройки, что и для внешних устройств, подключаемых к сети;

• разрешить использование и подключение к корпоративной сети BYOD устройств только после их осмотра и «чистки» IT-специалистами компании;

• рассмотреть вариант использования на устройстве для рабочих целей отдельной защищенной паролем закрытой виртуальной машины, желательно на зашифрованном диске;

• запретить хранение служебной информации на устройствах и в качестве альтернативы предоставить доступ к облачному сервису компании, снабженному необходимой защитой;

• запретить использование устройств, которые ранее подвергались перепрошивке;

• требовать обязательного использования шифрования;

• разрешать доступ к конфиденциальным документы в зависимости от типа подключающегося устройства или в зависимости от времени подключения.

Проектная документация сервиса

Документация сервиса BYOD должна быть написана с особым упором на вопросы безопасности, на связанные с ним стандарты, требования к технической поддержке и к уровню обслуживания, динамику сервиса.

В эту документацию как минимум должны включаться:

• требования: бизнес-требования, контактные данные, время и способы использования;

• проект сервиса: проектные и функциональные требования сервиса, ожидаемые от его использования результаты (финансовые в том числе), требования к операционному управлению и уровню обслуживания.

• определение готовности организации в целом, ее служб безопасности и техподдержки;

• общий план жизненного цикла сервиса: общая программа развития сервиса, план преобразования (в том числе все требования к тестированию), план приема с критериями ввода в эксплуатацию.

Требования к проектированию сервиса должны включать сервисную модель, где описаны структура сервиса, взаимодействие всех его компонентов. Особенно важно определить, какие устройства поддерживают те или иные задачи взаимодействия с бизнес-сервисами. Например, смартфон или планшетный ПК можно использовать для доступа к части бизнес-сервисов, но не ко всем.

(продолжение следует)